Pesquisadores da empresa Hunt.io descobriram, no início de abril de 2026, um botnet chamado xlabs_v1 que sequestra dispositivos IoT conectados à internet e os usa para lançar ataques de negação de serviço em larga escala.

A operação é oferecida como serviço pago, com foco em derrubar servidores de jogos, incluindo Minecraft. A infraestrutura do grupo está concentrada em servidores de hospedagem bulletproof na Holanda.

Servidor mal configurado entregou toda a operação

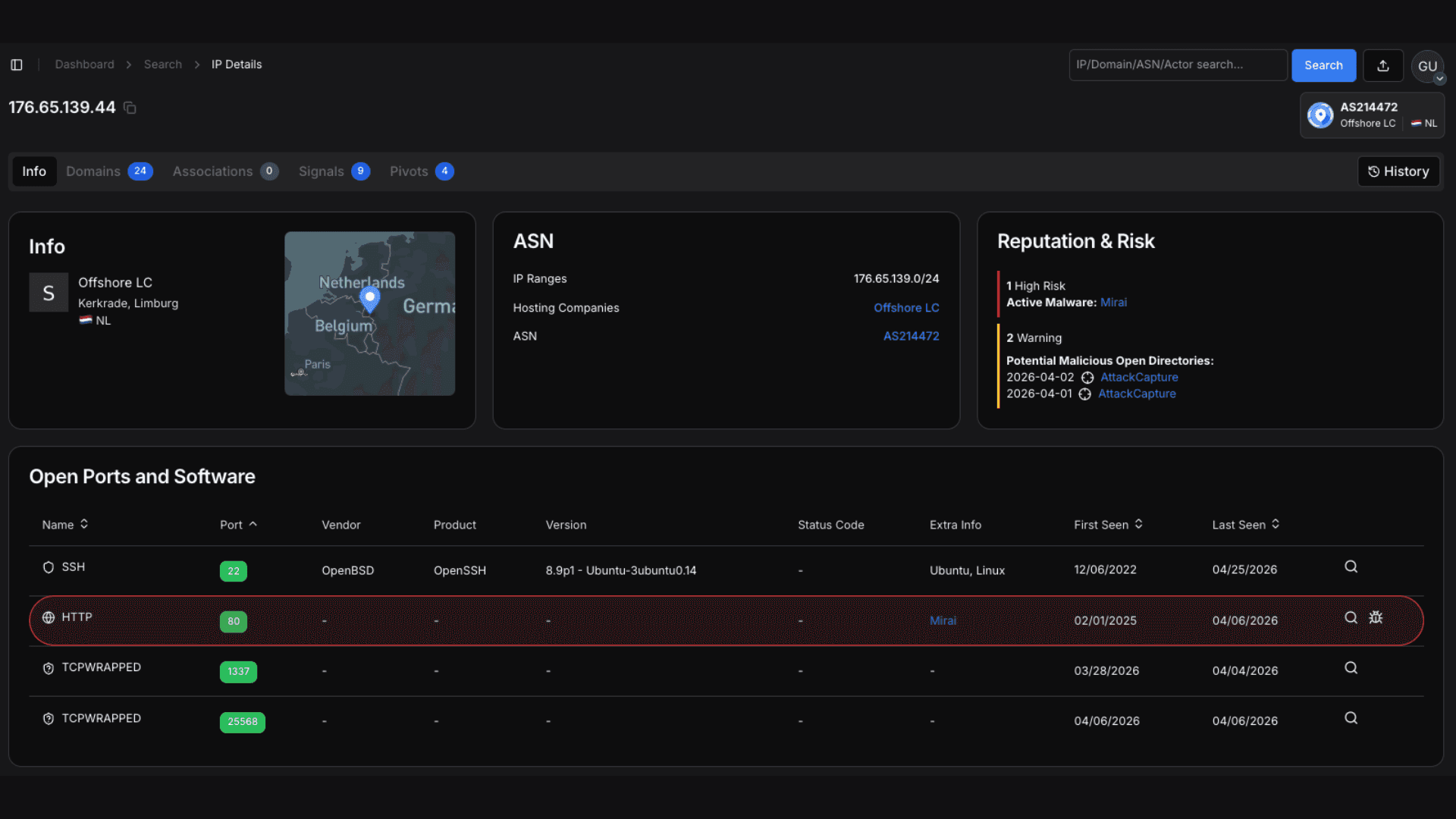

A descoberta começou durante um monitoramento de rotina. Os pesquisadores identificaram um servidor no endereço IP 176.65.139.44, hospedado na Holanda, com um diretório de arquivos completamente aberto na porta TCP/80, sem nenhuma autenticação.

Em vez de encontrar uma página de login, os analistas viram uma lista com seis arquivos disponíveis para download. O conjunto incluía o binário principal do bot, um build de desenvolvimento com símbolos intactos, scripts de infecção, credenciais de proxy e um arquivo de alvos.

Dois arquivos foram automaticamente classificados como maliciosos pela própria ferramenta do operador, que estava rodando no servidor exposto. Basicamente, o atacante usava ferramentas de análise de nível profissional em uma máquina que não tinha proteção alguma contra analistas externos.

ADB como porta de entrada

O vetor de infecção é o Android Debug Bridge, conhecido como ADB. Trata-se de uma interface de diagnóstico presente em dispositivos Android que, quando exposta à internet pela porta TCP/5555, permite que qualquer pessoa execute comandos remotamente na máquina.

Uma consulta realizada pelos pesquisadores revelou mais de 4 milhões de hosts com essa porta aberta na internet nos últimos 180 dias. Qualquer um deles com ADB ativo é um alvo potencial.

Os dispositivos visados incluem TV boxes com Android, decodificadores de sinal, smart TVs, roteadores residenciais e qualquer hardware IoT que venha com ADB habilitado por padrão de fábrica.

21 métodos de ataque e precificação por banda

Após a infecção, o bot se esconde do sistema operacional ao se mascarar como o processo legítimo /bin/bash. Em seguida, abre 8.192 conexões simultâneas com o servidor do Speedtest mais próximo para medir a velocidade de upload do dispositivo infectado.

Esse resultado é enviado ao painel do operador, que usa a medição para definir o preço cobrado por aquela máquina nos ataques. Basicamente, um dispositivo com conexão de 500 Mbps é vendido a uma tarifa maior do que um com 20 Mbps.

O arsenal de ataque conta com 21 variantes de flood distribuídas por protocolos TCP, UDP e raw. Entre elas estão métodos específicos para jogos, como o flood via protocolo RakNet, usado em servidores Minecraft, e pacotes UDP formatados para imitar tráfego do OpenVPN, dificultando a detecção por filtros de rede.

Infraestrutura centralizada em bloco bulletproof

Os quatro IPs confirmados da operação estão dentro do mesmo bloco de rede /24 da empresa Offshore LC, na Holanda, sob o número de sistema autônomo AS214472. Isso inclui o servidor C2, dois servidores de distribuição e o servidor de staging onde o toolkit foi encontrado.

O domínio de comando e controle, xlabslover.lol, usa servidores de nome da Ultahost, um provedor frequentemente associado a hospedagem bulletproof. Para aumentar a resiliência, o bot resolve esse domínio via OpenNIC, uma rede alternativa de DNS que funciona mesmo quando resolvers comuns bloqueiam o endereço.

Se a conexão com o C2 falhar, o bot abre uma porta de fallback na TCP/26721 e aguarda reconexão direta do operador.

Operador identificado como Tadashi

O nome de handle do operador, Tadashi, está embutido de forma criptografada em todos os builds do bot. A proteção usa o algoritmo ChaCha20, mas com uma chave fraca e reutilizada em todas as 16 chamadas de decriptação. Os pesquisadores conseguiram recuperar toda a tabela de strings a partir de um único texto conhecido.

Além do handle, a análise revelou o token de autenticação do bot, o domínio C2 e uma mensagem interna hostil a um fork rival chamado xlab 2. A mensagem sugere uma disputa ativa no underground por autoria do código.

A marca xlabs_v1 aparece em cada registro de conexão enviado ao painel. O sufixo v1 indica que o operador planeja versões futuras. A Hunt.io recomenda monitorar tags como xlabs_v2 em capturas futuras.

Nível intermediário de sofisticação

A avaliação final dos pesquisadores classifica a operação como de nível intermediário. O xlabs_v1 é mais sofisticado do que variantes simples do Mirai, com criptografia de strings, múltiplas arquiteturas de binário e perfis de banda.

Mas fica abaixo do topo da cadeia, isso porque não usa TLS no canal C2, enviou um build de desenvolvimento para um servidor público e hardcodou uma rivalidade com concorrente direto dentro do próprio malware. O foco da operação são dispositivos IoT de consumo, roteadores domésticos e operadores de servidores de games de pequeno porte.

Acompanhe o TecMundo nas redes sociais. Para mais notícias de segurança e tecnologia, inscreva-se em nossa newsletter e canal do YouTube.