- Google vai pagar mais de R$ 7 mi para quem encontrar bugs no Android

O Google fez alterações no programa de recompensas pela descoberta de vulnerabilidades no Android e no Google Chrome, com recompensas de até US$ 1,5 milhão (cerca de R$ 7,5 milhões). As mudanças vão desde os valores pagos aos responsáveis pelas denúncias até as novas prioridades da plataforma em ambos os sistemas.

De acordo com o anúncio oficial, os Vulnerability Reward Programs (VRPs, na sigla original em inglês) foram remodelados para se ajustarem ao atual cenário da inteligência artificial (IA).

Como várias ferramentas automatizadas agora conseguem detectar brechas menos raras de execução remota de código ou escrita de dados e até sugerem como ajustá-las, várias categorias foram removidas ou não são mais consideradas urgentes.

Por outro lado, o Google ampliou o prêmio para quem descobrir bugs e brechas “mais desafiadoras” de serem encontrados e que são considerados “de alto impacto” para o consumidor — ou seja, que representam riscos reais de segurança para o público ao serem exploradas por agentes mal-intencionados.

A empresa também está incentivando o envio de relatórios que proponham atualizações específicas para resolver o caso, tenham provas concretas que um bug exista e que sejam concisos, ou seja, objetivos e diretos ao ponto para apontar o problema e a solução.

No caso do Android, a companhia ainda vai reduzir os esforços para buscar vulnerabilidades no kernel do Linux para focar nos componentes mantidos pelo própria Google.

Quanto o Google vai pagar por denúncias?

A partir do reajuste, o pagamento mais alto do programa de recompensas vai para quem descobrir brechas de longo prazo no chip Pixel Titan M2 para dispositivos Android que não exijam consentimento da vítima para execução.

- Neste caso, o valor repassado é de US$ 1,5 milhão (cerca de R$ 7,4 milhões em conversão direta de moeda);

- Quem descobrir uma falha similar sem persistência no Pixel Titan M2 leva US$ 750 mil (R$ 3,7 milhões);

- No caso do Chrome, falhas no navegador em hardware e sistemas operacionais modernos podem resultar em pagamentos de até US$ 250 mil (R$ 1,2 milhão).

- Por outro lado, a companhia vai reduzir alguns dos pagamentos para situações específicas e os bônus atrelados às denúncias envolvendo Chrome e Android — o que pode diminuir o quanto uma pessoa ganha por uma única denúncia.

Mais detalhes sobre como participar do programa de recompensas e a tabela completa de pagamentos prometidos pela Google podem ser conferidos na página das regras do projeto.

Você conhece o lado perigoso da autonomia de agentes de IA? Saiba mais sobre o assunto neste conteúdo preparado pelo TecMundo!

- Influenciadores são pagos nos EUA para falar mal da China

Influenciadores digitais dos Estados Unidos foram pagos para defender o mercado nacional de inteligência artificial (IA) e criticar rivais chineses. De acordo com uma reportagem da Wired, o caso envolve principalmente pessoas de renome na internet voltadas para conteúdos de lifestyle.

Segundo a matéria, várias contas publicaram nas últimas semanas postagens defendendo o setor de IA e argumentando que é preciso investir em empresas estadunidenses, seja para garantir mais empregos ou liderança em áreas como inovação. A ideia seria reforçar esse pensamento e aos poucos exercer pressão sobre investidores e governo para priorizar companhias locais.

Em um segundo momento da campanha, publicações futuras desses mesmos perfis também passaram a espalhar mensagens expressando preocupações sobre a presença de IAs de origem chinesa no país, tidas como possível ameaça ao mercado e à segurança nacional.

Agências de marketing digital estão contatando influenciadores digitais do país com promessas de pagar até US$ 5 mil por vídeo no TikTok — escolhendo principalmente pessoas que não costumam abordar tecnologia e política entre os conteúdos diários. A ideia é reunir tanto perfis mais próximos com audiências progressistas quanto nomes que agradam o público conservador.

Qual o problema com a campanha?

O ato de contratar influenciadores como parte de um esforço para impulsionar investimentos em uma área não é ilegal ou irregular, mas há críticas sobre a falta de transparência sobre o projeto e até a origem desse financiamento.

- A principal questão é a falta de informações públicas sobre quem o responsável por pagar os influenciadores: eles somente indicam que a postagem foi patrocinada, sem informar quem está investindo nesse tipo de conteúdo;

- O grupo responsável pelo dinheiro é o Build American AI, uma iniciativa ligada a um comitê político independente que tem várias figuras do mercado como representantes;

- Participantes incluem o presidente e cofundador da OpenAI, Greg Brockman; o cofundador da Palantir, Joe Lonsdale; a empresa de investimentos Andreessen Horowitz; e representantes da Perplexity;

- Vários influenciadores confirmaram na reportagem que rejeitaram a contratação por estranharem o tom da mensagem, que pareceu uma “mensagem agressiva anti-China” e sem muitas informações das agências sobre os agentes financiadores. Porém, muitos outros foram atraídos pelas propostas financeiras generosas.

A atual disputa envolve não só a adoção de modelos de linguagem e chatbots, mas também de empresas de componentes. Os EUA acusam a China de roubar tecnologia de IA do país em ‘escala industrial’, enquanto o país asiático fortalece a indústria nacional de chips para depender cada vez menos de marcas como a Nvidia.

Qual o atual impacto da IA em termos de demissões no mercado de tecnologia? Entenda a relação entre esses elementos nesta matéria.

- Ransomware bugado: vírus sequestrador de dados destrói arquivos mesmo após pagamento

Um erro de programação no vírus sequestrador VECT 2.0 faz com que os arquivos das vítimas sejam destruídos de forma permanente durante o ataque. A descoberta é da Check Point Research (CPR), que analisou as três versões do ransomware e encontrou a mesma falha crítica em todas elas.

Na prática, pagar o resgate não resolve nada, porque nem os próprios criminosos conseguem recuperar os dados. O VECT funciona no modelo ransomware-as-a-service (RaaS), basicamente uma franquia de crime digital em que os desenvolvedores cedem a ferramenta para afiliados realizarem os ataques em troca de uma parte do lucro.

Terminal mostrando a execução do VECT 2.0: apesar de inicializar o motor de criptografia e disparar 32 threads, o relatório final registra zero arquivos processados, expondo o mau funcionamento do malware. Imagem: Halcyon. O grupo estreou em dezembro de 2025, quando abriu o programa de afiliados em um fórum russo de cibercrime. As primeiras vítimas vieram em janeiro de 2026, uma empresa de engenharia na África do Sul e uma instituição de ensino superior no Brasil.

Em fevereiro de 2026, o grupo lançou a versão 2.0 do malware, compatível com sistemas Windows, Linux e servidores VMware ESXi – que são usados por empresas para hospedar máquinas virtuais.

Logo depois, o VECT anunciou uma parceria com o grupo TeamPCP, responsável por ataques de cadeia de suprimentos em março de 2026. Na ocasião, os criminosos infectaram pacotes de software populares entre desenvolvedores, como Trivy, LiteLLM e Telnyx, comprometendo empresas que usavam essas ferramentas. O VECT aproveitou as vítimas geradas por esses ataques para ampliar suas operações.

Papel de parede instalado pelo VECT 2.0 nas máquinas infectadas com Windows, exibindo a mensagem de resgate e instruções para localizar o arquivo !!!_READ_ME!!!.txt. Imagem: Halcyon. O grupo também firmou uma parceria com o BreachForums, fórum de vazamento de dados, e distribuiu chaves de acesso ao ransomware para todos os membros cadastrados. Esse modelo aberto é incomum no setor, onde a entrada normalmente depende de reputação ou pagamento de taxa.

O erro que transforma o ransomware em destruidor de dados

O funcionamento básico de um ransomware é simples. Ele criptografa os arquivos da vítima usando chaves matemáticas, disponibilizadas somente após o pagamento do resgate. Sem a chave, os dados ficam inacessíveis. O problema do VECT é exatamente aí.

Anúncio de recrutamento de afiliados publicado em fórum russo de cibercrime em dezembro de 2025, destacando em vermelho a alegação de uso do algoritmo ChaCha20-Poly1305 AED, que a Check Point Research posteriormente identificou como incorreta. Imagem: Halcyon. Para arquivos acima de 128 KB, o malware divide o conteúdo em quatro partes e gera uma chave diferente para criptografar cada uma delas. Mas por um erro de programação, apenas a chave da última parte é salva.

As outras três são sobrescritas e apagadas no momento em que são geradas. Como essas chaves são valores aleatórios e imprevisíveis, é impossível recriá-las depois.

O resultado é que três quartos de cada arquivo grande ficam permanentemente inacessíveis. Isso vale para documentos de escritório, planilhas, bancos de dados, imagens de disco de máquinas virtuais e backups. Arquivos abaixo de 128 KB são criptografados corretamente, mas praticamente nenhum dado corporativo relevante se encaixa nesse tamanho.

Site de vazamento do VECT com duas vítimas listadas, ambas originadas dos ataques de cadeia de suprimentos do TeamPCP contra usuários das ferramentas LiteLLM e Trivy. Imagem: Halcyon. A CPR confirmou que a falha existe nas versões para Windows, Linux e ESXi, e que estava presente desde a primeira versão do malware detectada em campo, antes mesmo do lançamento da versão 2.0. Nunca foi corrigida.

Outros erros encontrados no código

A falha nas chaves não é o único problema. A CPR identificou uma série de outros erros que mostram a distância entre o que o grupo promete e o que o malware realmente faz.

Os modos de velocidade de criptografia, chamados de fast, medium e secure nas versões Linux e ESXi, aparecem no painel de controle como opções para o operador. Mas o código lê essas escolhas e as ignora completamente. Todos os ataques usam os mesmos parâmetros fixos, independentemente do que o afiliado selecionar.

Mensagem privada enviada automaticamente pelo BreachForums a membros cadastrados com a chave de acesso ao VECT, parte da parceria que abriu o programa de afiliados a qualquer usuário do fórum. Imagem: Halcyon. O VECT também tenta esconder partes do seu código usando uma técnica chamada XOR, basicamente uma operação matemática que embaralha os dados para dificultar a análise.

Na versão Linux, o código aplica essa operação duas vezes seguidas, o que cancela o efeito e deixa o texto original exposto. É como trancar uma porta com duas chaves iguais, a segunda destrava o que a primeira fechou.

O gerenciador de threads, mecanismo que define quantas tarefas o malware executa ao mesmo tempo, também foi mal implementado. Em vez de otimizar a velocidade, o código lança centenas de tarefas simultâneas, sobrecarregando o sistema e tornando o processo mais lento do que seria com uma configuração simples.

Página oficial da parceria entre BreachForums e VECT 2.0, anunciando acesso exclusivo ao ransomware para membros do fórum e prometendo atualizações contínuas. Imagem: Halcyon. Fachada profissional, execução amadora

O VECT se apresenta como uma operação sofisticada. O painel de controle é bem construído, os materiais de recrutamento são detalhados, e a parceria com o BreachForums ampliou o alcance do grupo de forma significativa. Mas a análise técnica da CPR expõe uma contradição clara.

O código contém três rotinas de detecção de ambientes de análise que estão compiladas no executável, mas nunca são chamadas pelo programa. Nenhuma delas chega a funcionar. A CPR descreveu o cenário como o de um grupo que sabe quais recursos um ransomware profissional deveria ter, mas que não conseguiu implementá-los corretamente.

O malware também afirma usar o algoritmo ChaCha20-Poly1305 AEAD, versão autenticada que garante a integridade dos dados. Na realidade, usa o ChaCha20 simples, sem autenticação. A diferença é relevante porque o método real oferece menos proteção ao processo de criptografia.

Post do grupo VECT no BreachForums anunciando a parceria com o TeamPCP e prometendo usar os acessos obtidos nos ataques de cadeia de suprimentos para lançar campanhas de ransomware contra as empresas afetadas. Imagem: Halcyon. A CPR alertou que as falhas identificadas podem ser corrigidas em versões futuras, e que a infraestrutura de distribuição já está montada para escalar os ataques. Por ora, qualquer empresa atingida pelo VECT 2.0 que pague o resgate não terá seus dados recuperados, não por má-fé dos criminosos, mas porque as chaves necessárias foram destruídas no momento do ataque.

Acompanhe o TecMundo nas redes sociais. Para mais notícias de segurança e tecnologia, inscreva-se em nossa newsletter e canal do YouTube.

- Seleção Netshoes com Adidas, Nike, Fila e mais com desconto e cupom só hoje

A Netshoes está celebrando o 5.5 com . São muitas opções de tênis, camisetas, jaquetas e mais a preços reduzidos e com a possibilidade de economizar ainda mais com o cupom DATADUPLA para 15% OFF nas compras acima de R$139 , exceto produtos com o selo “coleção”.

Abaixo, você fica com os principais destaques em promoção com cupom no 5.5 da Netshoes:

- Tênis Nike Revolution 8 Masculino por R$ 303,99

- Tênis Adidas Ultimashow 2.0 Masculino por R$ 251,99

- Tênis New Balance Fresh Foam 680V9 Masculino por R$ 408,49

- Tênis Fila Finisher Masculino por R$ 265,99

- Tênis Puma Flyer Lite 3 Bdp Masculino por R$ 218,49

- Tênis Vans Brooklyn Ls Masculino por R$ 299,99

- Tênis Mizuno Hawk 5 Masculino por R$ 175,74

- Tênis Olympikus Delta Masculino por R$ 139,99

- Tênis Adidas Response Runner 2 por R$ 269,99

- Tênis Fila Agile Feminino por R$ 284,99

- Tênis Puma Carina Lux Bdp Feminino por R$ 269,99

- Tênis Nike Court Vision Low Next Nature Feminino por R$ 379,99

- Tênis Fila Runner 2k Feminino por R$ 369,99

- Jaqueta Adidas Tiro Preta e Branca por R$ 224,99

- Jaqueta Nike Club Masculina por R$ 287,99

- Camiseta Nike Sportswear Masculina por R$ 113,99

- Calção Adidas Estro 19 Masculino por R$ 56,99

- Camiseta Nike Dri-FIT Legend Masculina por R$ 75,99

- Smartband Samsung Galaxy Fit3 por R$ 254,43

- Fone de Ouvido Bluetooth JBL Wave Beam 2 por R$ 379,00

Curtiu as ofertas? Então acesse já os links acima e garanta seus produtos de grandes marcas a preços mais baixos no 5.5 com cupom Netshoes. Mas corra: as os descontos ficam no ar por tempo limitadíssimo ou apenas enquanto durarem os etoques. Aproveite!

- Codiguin Free Fire maio de 2026: veja a lista de códigos para resgatar

Conquistando um grande público nos últimos anos, o Free Fire tornou-se um sucesso inquestionável entre a garotada. Publicado pelo Garena, o battle royale garantiu um lugar no coração dos brasileiros com suas mecânicas simples, requisitos acessíveis e constantes atualizações de conteúdo — que os jogadores certamente adoram.

Claro, um dos principais destaques do jogo são as skins, cobiçados cosméticos que dão mais personalidade aos personagens. Naturalmente, os conjuntos mais vistosos devem ser adquiridos com dinheiro real, algo que pode ser inviável para muitos jogadores. Contudo, há uma outra alternativa aqui: os Codiguin do Free Fire.

Codiguin do Free Fire para resgatar de graça em maio de 2026

Conforme o próprio nome sugere, os Codiguin do Free Fire são códigos promocionais que podem ser resgatados para obter diversas recompensas gratuitas in-game. Eles são liberados periodicamente por influenciadores e marcas — e podem, ou não, conter data de expiração.

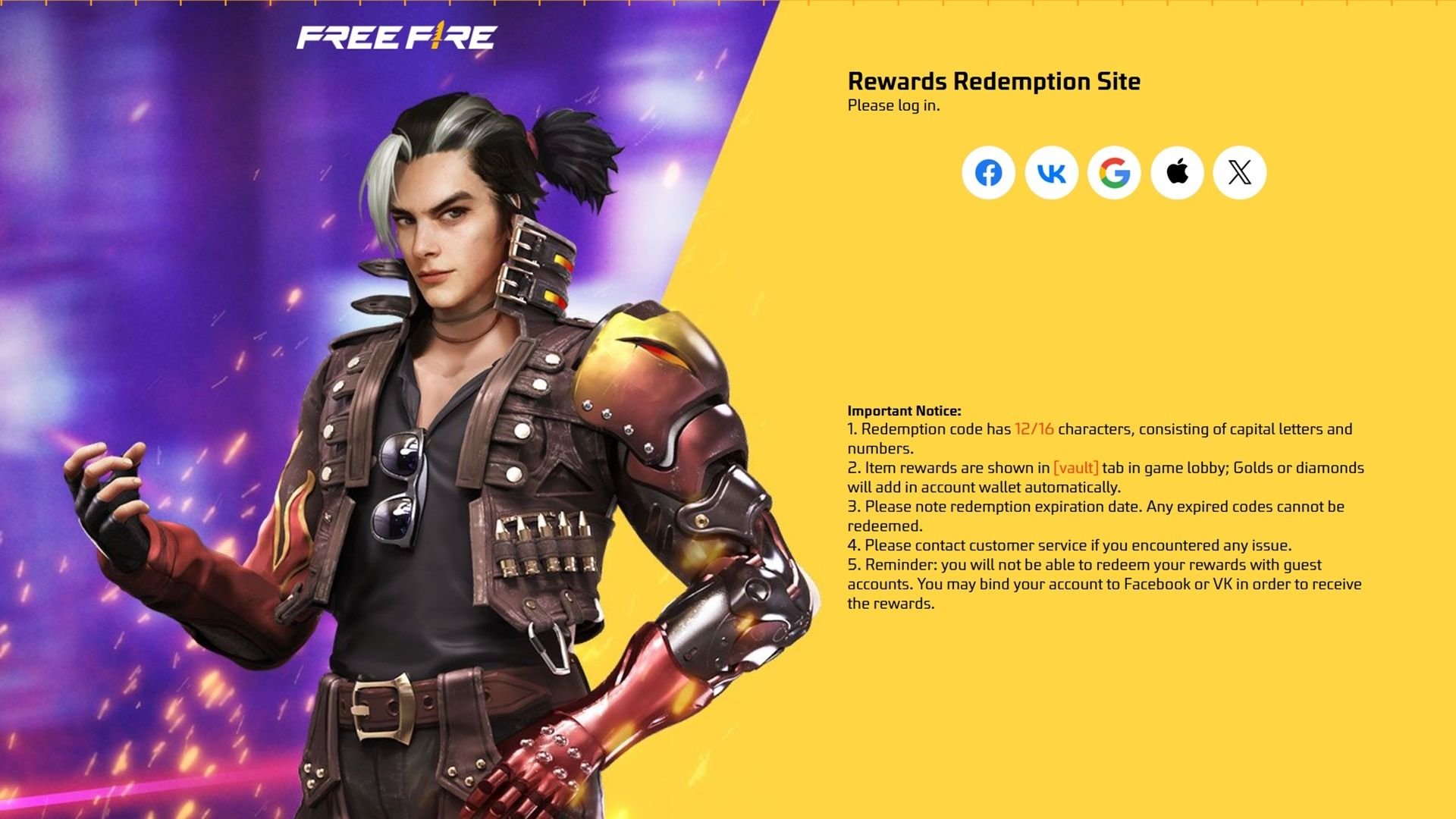

O Voxel separou as últimas combinações disponíveis para você garantir regalias exclusivas na sua conta. Para resgatar, basta selecionar os códigos listados abaixo, ir até o site de recompensas e seguir o passo a passo — te mostraremos um guia rápido e prático a seguir.

Confira abaixo a lista de códigos do Free Fire para resgatar em maio de 2026!

- FF6YH3BFD7VT

- B1RK7C5ZL8YT

- BR43FMAPYEZZ

- 4ST1ZTBZBRP9

- 4N8M2XL9R1G3

- UPQ7X5NMJ64V

- S9QK2L6VP3MR

- FFR4G3HM5YJN

- 6KWMFJVMQQYG

- FZ5X1C7V9B2N

- H8YC4TN6VKQ9

- FM6N1B8V3C4X

Vale ressaltar que os Codiguin FF possuem um prazo para expirar. Além disso, cada um dos códigos acima pode ser usado uma determinada quantidade de vezes — portanto, corre para garantir a sua recompensa antes que esgote!

Como resgatar os Codiguin do Free Fire?

Não sabe como resgatar os Codiguin do Free Fire? Fique tranquilo, pois o processo é bem simples e fácil. Confira abaixo o passo a passo!

- Vá até o site oficial de resgate;

- Logue em sua conta do Free Fire;

- Copie os códigos listados acima, um por vez, e cole na área de resgate (lembrando que cada um deles possui 12 ou 16 caracteres);

- Clique no botão “Confirmar”;

- Se o código estiver disponível, uma mensagem aparecerá para confirmar o resgate. Lembrando que leva em torno de 30 minutos para a recompensa ficar disponível em sua conta.

Ainda vale a pena jogar Free Fire em 2026? Como jogar de graça?

Em busca de ação intensa e partidas rápidas? Bem, o Free Fire continua sendo uma ótima opção para jogar de graça nos celulares em 2026. O shooter do Garena segue em constante evolução, com seus eventos sazonais fazendo o game valer a pena.

O jogo é leve, roda em quase qualquer celular e tem uma comunidade gigantesca para interagir — isso sem mencionar a possibilidade de personalizar seu personagem e testar novas armas a cada atualização.

Se você curte o gênero Battle Royale, Free Fire certamente ainda é uma das melhores opções disponíveis atualmente. Caso queira baixá-lo de graça no seu celular, os links da Play Store e App Store estão logo abaixo!

Vai aproveitar os Codiguin de maio do Free Fire? Comente nas redes sociais do Voxel!