Uma infraestrutura de fraude em larga escala está usando os Mini Apps do Telegram para aplicar golpes financeiros, se passar por marcas conhecidas e distribuir malware para dispositivos Android. A operação, batizada de FEMITBOT pela empresa de inteligência de ameaças CTM360, foi identificada em abril de 2026 e já envolve mais de 60 domínios ativos e 146 bots no Telegram.

Os Mini Apps são aplicativos web leves que funcionam dentro do próprio Telegram. Eles permitem pagamentos, login e interações sem que o usuário precise sair do aplicativo. Essa praticidade, que facilita a vida de quem usa a plataforma, também abre espaço para abusos.

No caso do FEMITBOT, os golpistas exploram exatamente essa característica. Quando uma vítima interage com um bot e clica em “Iniciar”, o Telegram abre automaticamente um site falso dentro do próprio aplicativo. A página parece fazer parte do Telegram, o que aumenta a sensação de segurança.

Como o golpe funciona na prática

A operação começa fora do Telegram. As vítimas são atraídas por anúncios no Facebook e no Instagram que prometem “renda passiva”, ou por convites não solicitados enviados diretamente no aplicativo.

Isso porque a infraestrutura do FEMITBOT integra os pixels de rastreamento do Meta e do TikTok, ferramentas originalmente criadas para medir o desempenho de campanhas publicitárias. Nesse caso, essas ferramentas são usadas para monitorar o comportamento dos usuários e otimizar os golpes em tempo real.

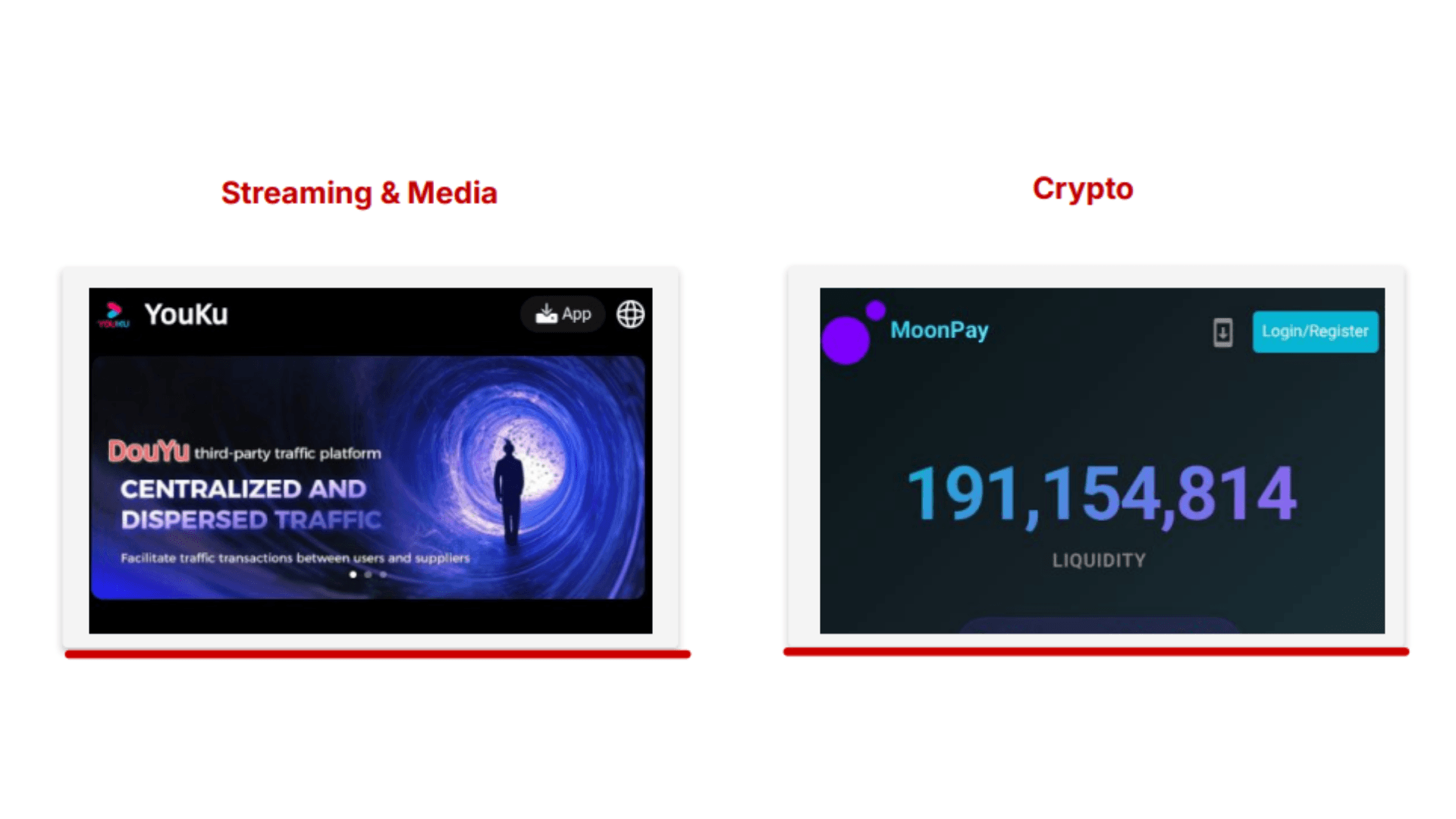

Ao clicar no bot, a vítima é direcionada para um ambiente falso que imita plataformas de criptomoeda, serviços financeiros, ferramentas de inteligência artificial ou serviços de streaming. Marcas como BBC, Netflix, Binance, NVIDIA e MoonPay estão entre as mais de 30 empresas cujas identidades visuais foram copiadas pela operação.

A extração de dados acontece sem senha

Um detalhe técnico chama atenção. Quando o Mini App é aberto, o sistema extrai silenciosamente um conjunto de dados chamado initData, que contém o ID do usuário, o nome e um código de autenticação gerado pelo próprio Telegram. Esse dado é enviado ao servidor dos criminosos, que cria uma sessão autenticada para a vítima sem que ela precise digitar qualquer senha.

Isso significa que, do ponto de vista do sistema, o login parece legítimo. A vítima nem percebe que suas credenciais foram capturadas.

Saldos falsos e a armadilha do depósito

Após o acesso, o painel exibe ganhos falsos em tempo real, acompanhados de contadores regressivos e alertas de “vagas VIP limitadas”. O objetivo é criar urgência e convencer a vítima de que está perdendo uma oportunidade.

O golpe se revela quando a pessoa tenta sacar o dinheiro. Nesse momento, o sistema pede um depósito inicial para “ativar a conta” ou exige que a vítima convide amigos. Essa dinâmica é clássica em fraudes do tipo pig butchering, nos quais a vítima é convencida a investir quantias crescentes antes de perceber que nunca houve retorno real.

Malware disfarçado de app de marcas famosas

Além dos golpes financeiros, alguns Mini Apps do FEMITBOT tentam instalar malware em celulares Android. Os sites oferecem arquivos APK, basicamente instaladores de aplicativos fora da Play Store, que imitam apps da BBC, NVIDIA, Claro, CineTV e CoreWeave, entre outros.

A distribuição pode ocorrer de três formas. O arquivo pode ser baixado diretamente com um clique, aberto por um navegador integrado ao próprio app para parecer mais confiável, ou apresentado como um prompt para “adicionar à tela inicial”, simulando um aplicativo legítimo sem que nenhum arquivo seja baixado.

Os nomes dos arquivos são escolhidos para parecer aplicativos comuns. Os APKs são hospedados no mesmo domínio que o restante da infraestrutura, o que garante certificado TLS válido e evita alertas de segurança no navegador.

Escala da operação preocupa

A CTM360 identificou mais de 60 domínios ativos respondendo com JSON válido, 146 bots no Telegram incluindo grupos e canais, 15 modelos visuais diferentes, mais de 100 IDs de pixels do Meta para rastreamento de conversões e mais de 30 marcas sendo falsificadas simultaneamente.

A arquitetura modular do FEMITBOT permite que novos golpes sejam lançados rapidamente, apenas trocando o visual da marca e o bot associado. O backend permanece o mesmo, o que foi confirmado pela CTM360 ao identificar a mesma resposta de API em todos os domínios analisados.

Usuários do Telegram devem desconfiar de bots que prometem ganhos financeiros ou solicitam o lançamento de Mini Apps, especialmente quando há pedido de depósito ou download de aplicativos. No Android, instalar APKs fora da Play Store é uma das formas mais comuns de infecção por malware.

Acompanhe o TecMundo nas redes sociais. Para mais notícias de segurança e tecnologia, inscreva-se em nossa newsletter e canal do YouTube.