Quase 2,9 bilhões de credenciais foram comprometidas ao longo de 2025. O número inclui nomes de usuário, senhas, tokens de sessão, cookies e listas de login e senha encontrados em repositórios de e-mail hackeados e marketplaces criminosos. A descoberta é da empresa de inteligência de ameaças KELA.

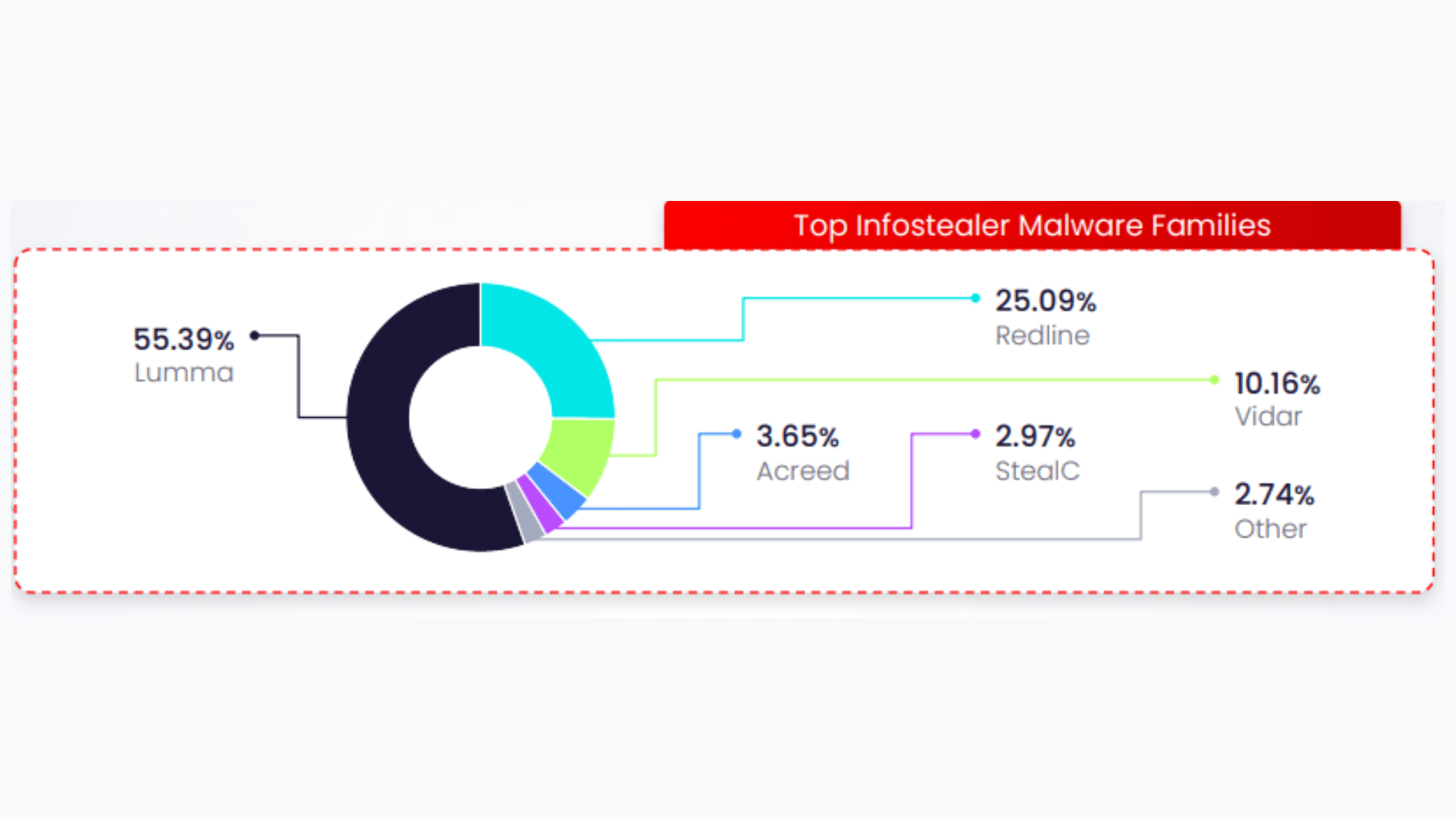

Desse total, pelo menos 347 milhões foram obtidos por infostealers, um tipo de malware projetado para roubar dados diretamente dos dispositivos infectados. Esses programas foram encontrados em aproximadamente 3,9 milhões de máquinas ao redor do mundo.

O volume nem sempre indica que as credenciais ainda são válidas, mas reflete o que a KELA chama de “escala e persistência absolutas da ameaça”. Basicamente, mesmo credenciais antigas podem abrir portas se as vítimas reutilizarem senhas em diferentes plataformas.

Infostealers no macOS crescem 7.000% em um ano

Um dos dados mais expressivos do relatório diz respeito ao macOS. As infecções por infostealers nesse sistema saltaram de menos de mil casos em 2024 para mais de 70 mil em 2025, um crescimento de aproximadamente 7.000%.

Por anos, usuários de Mac foram vistos como alvos menos atrativos por cibercriminosos. O crescimento acelerado sugere que isso está mudando, com grupos criminosos ampliando o alcance das campanhas para além do Windows.

No recorte por país, o Brasil aparece em segundo lugar no ranking de máquinas infectadas, com 6,9% do total. A Índia lidera com 11,9%, seguida pelos Estados Unidos com 5,5%.

Ransomware avança com mais grupos e mais vítimas

O número de vítimas de ransomware cresceu 45% em relação ao ano anterior, chegando a 7.549 casos registrados. Os ataques foram reivindicados por 147 grupos ativos, sendo 80 deles identificados pela primeira vez em 2025.

O ransomware funciona basicamente como um sequestro digital. Os criminosos invadem sistemas, criptografam arquivos e exigem pagamento para devolver o acesso. O relatório não especifica quantas das vítimas chegaram a pagar o resgate.

A proliferação de novos grupos indica que a operação desse tipo de ataque se tornou acessível a agentes menos sofisticados. Isso porque ferramentas prontas para uso, conhecidas como ransomware-as-a-service, permitem que qualquer pessoa com intenção criminosa alugue a infraestrutura necessária.

Exploração de vulnerabilidades em alta

A KELA também registrou um aumento de 29% nas vulnerabilidades adicionadas ao catálogo KEV da CISA, agência americana de cibersegurança. Foram 238 falhas catalogadas em 2025, ante 185 no ano anterior.

O mercado cibercriminoso acompanhou essa tendência. Segundo o relatório, a demanda migrou de provas de conceito básicas para scripts de exploração em massa, já prontos para uso automatizado. Isso significa que falhas recém-descobertas podem ser armadas muito mais rapidamente do que antes.

Paralelamente, ataques hacktivistas também escalaram. Surgiram 250 novos grupos ao longo do ano, e os ataques de negação de serviço distribuído, conhecidos como DDoS, cresceram 400%, chegando a 3.500 incidentes. A KELA atribui esse crescimento ao aumento de tensões geopolíticas.

IA assume papel central nos ataques

O relatório dedica atenção especial ao uso crescente de inteligência artificial por grupos criminosos. A KELA afirma que atacantes deixaram de usar IA apenas como ferramenta de apoio e passaram a integrá-la de forma estrutural nas operações.

Técnicas que antes exigiam trabalho manual, como personalização de phishing ou análise de alvos, agora são executadas de forma autônoma. O CEO da KELA, David Carmiel, afirmou que mais de 80% das operações observadas requerem supervisão humana mínima.

A empresa também identificou o crescimento de ataques por injeção de prompt, uma técnica que tenta manipular agentes de IA para executar ações não autorizadas. Isso porque sistemas automatizados baseados em modelos de linguagem estão sendo integrados a fluxos corporativos, criando novos vetores de ataque.

Cadeia de fornecimento de software como vetor prioritário

A KELA aponta a cadeia de suprimentos de software como uma das frentes mais exploradas do ano. Repositórios de código aberto e mecanismos de autenticação como o OAuth foram usados como pontos de entrada para comprometer projetos inteiros.

Ataques desse tipo são especialmente problemáticos porque afetam não só a organização diretamente comprometida, mas todos os usuários que dependem do software infectado. Isso porque uma biblioteca maliciosa distribuída por um repositório confiável pode atingir milhares de sistemas simultaneamente.

Acompanhe o TecMundo nas redes sociais. Para mais notícias de segurança e tecnologia, inscreva-se em nossa newsletter e canal do YouTube.