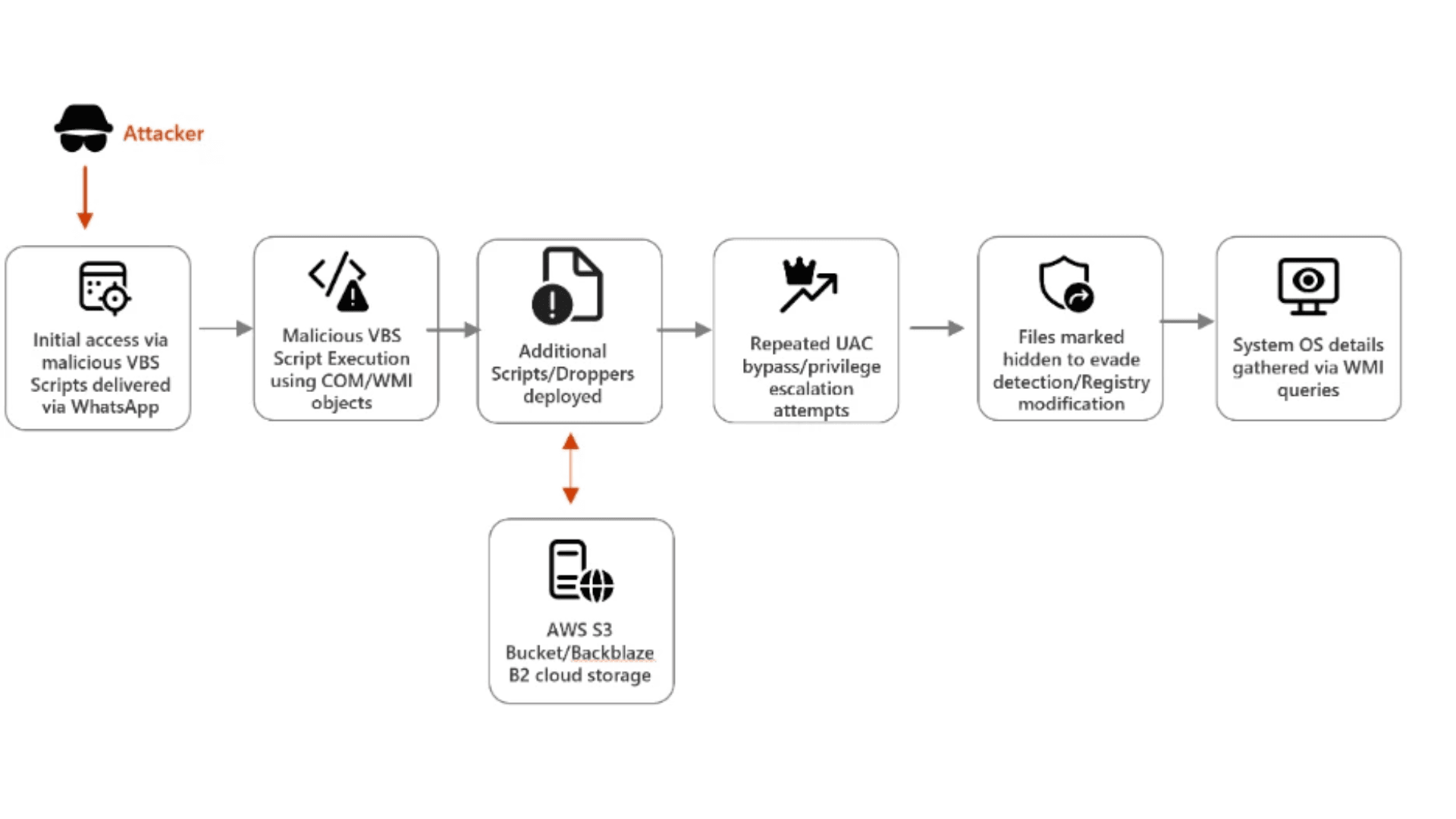

Pesquisadores do Microsoft Defender identificaram uma campanha ativa de distribuição de malware que utiliza o WhatsApp como vetor de entrada.

Iniciada no final de fevereiro de 2026, a operação emprega arquivos de Visual Basic Script (VBS) para disparar uma cadeia de infecção em múltiplos estágios. O objetivo final é instalar ferramentas de acesso remoto nos sistemas das vítimas.

WhatsApp como porta de entrada

A campanha começa quando a vítima recebe um arquivo .vbs pelo WhatsApp e o executa. O WhatsApp é um aplicativo no qual as pessoas confiam, o que reduz a resistência do usuário a abrir arquivos recebidos. Especialmente quando o remetente é um contato conhecido.

Após a execução, o script cria pastas ocultas em C:ProgramData e copia para lá versões renomeadas de utilitários legítimos do Windows. O curl.exe é disfarçado como netapi.dll; o bitsadmin.exe, como sc.exe.

Ao assumirem nomes associados a componentes comuns do sistema, essas ferramentas se camuflam na atividade normal do ambiente.

Há, porém, um ponto cego para os atacantes, já que os metadados PE (Portable Executable) dos binários permanecem intactos. O campo OriginalFileName ainda identifica os arquivos como curl.exe e bitsadmin.exe, uma discrepância que soluções de segurança conseguem usar como sinal de detecção.

Payloads hospedados em infraestrutura legítima

Com presença inicial estabelecida, o malware usa os binários renomeados para baixar droppers secundários, arquivos como auxs.vbs e WinUpdate_KB5034231.vbs. Esses arquivos estão hospedados em AWS S3, Tencent Cloud e Backblaze B2, plataformas amplamente utilizadas em ambientes corporativos.

A escolha não é técnica por acaso. Tráfego direcionado a essas plataformas raramente aciona alertas em firewalls e proxies corporativos, já que o acesso a elas faz parte da rotina legítima de muitas organizações. O download malicioso se dissolve no volume de atividade normal de rede.

Bypass de UAC e persistência

Com os droppers secundários em execução, o malware passa a adulterar configurações do sistema. O alvo principal é o valor de registro ConsentPromptBehaviorAdmin, localizado em HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem.

Ao modificar esse parâmetro, o malware suprime os prompts do Controle de Conta de Usuário (UAC), o mecanismo do Windows que solicita confirmação antes de executar ações com privilégios administrativos.

Na prática, o sistema passa a conceder elevação silenciosa. O malware entra em loop tentando iniciar o cmd.exe com privilégios elevados até obter sucesso, e insere entradas de persistência no Registro para garantir que a infecção sobreviva a reinicializações.

Acesso remoto como objetivo final

Na etapa final, a campanha distribui instaladores MSI sem assinatura digital, Setup.msi, WinRAR.msi, LinkPoint.msi e AnyDesk.msi. A ausência de certificado de assinatura de código é um indicador relevante. Isso porque softwares corporativos legítimos dessa natureza, especialmente ferramentas de acesso remoto como o AnyDesk, normalmente carregam uma assinatura de publisher verificável.

O AnyDesk instalado desta forma fornece ao atacante acesso remoto persistente e silencioso ao sistema comprometido. A partir daí, o leque de ações possíveis inclui exfiltração de dados, implantação de malware adicional ou incorporação da máquina a uma rede maior de dispositivos infectados.

O uso de pacotes MSI também serve para imitar práticas legítimas de implantação de software corporativo. O que reduz a suspeita de usuários e administradores que observam a instalação.

Como se proteger

O Microsoft Defender recomenda bloquear ou restringir a execução de hosts de script, como wscript, cscript, mshta, em caminhos não confiáveis. Além de monitorar utilitários do Windows que sejam executados com nomes divergentes de seus metadados PE originais.

No plano de rede, inspecionar e filtrar tráfego para serviços de armazenamento em nuvem é essencial para detectar downloads maliciosos mesmo quando hospedados em plataformas confiáveis.

No nível de endpoint, ativar o EDR em modo de bloqueio permite agir sobre artefatos maliciosos mesmo quando o antivírus não os reconhece. A proteção contra adulterações impede que invasores desativem serviços de segurança após obter acesso administrativo.

O vetor humano, no entanto, permanece crítico. Treinar usuários para não executar arquivos recebidos pelo WhatsApp, mesmo de contatos conhecidos, é parte da postura de segurança organizacional.

Acompanhe o TecMundo nas redes sociais. Inscreva-se em nossa newsletter e canal do YouTube para mais notícias de segurança.