Um malware focado em roubo de senhas e criptomoedas registrou aumento de até 10% nos ataques contra instituições financeiras no primeiro trimestre de 2026. O alerta é da CyberProof, empresa especializada em detecção de ameaças cibernéticas, que monitora as campanhas do PXA Stealer.

Esse infostealer é relativamente novo e está ganhando espaço no ecossistema do cibercrime após a queda de ferramentas mais antigas.

Infostealers são uma categoria de malware especializada em coletar silenciosamente credenciais, dados bancários e chaves de acesso a carteiras de criptomoedas.

O PXA entrou em evidência depois que operações policiais de grande repercussão desarticularam dois dos infostealers mais usados do mercado, o RedLine e o Lumma, em 2025. Com essas ferramentas fora de circulação, grupos de ameaça migraram para alternativas. O PXA foi uma delas.

Como a infecção acontece

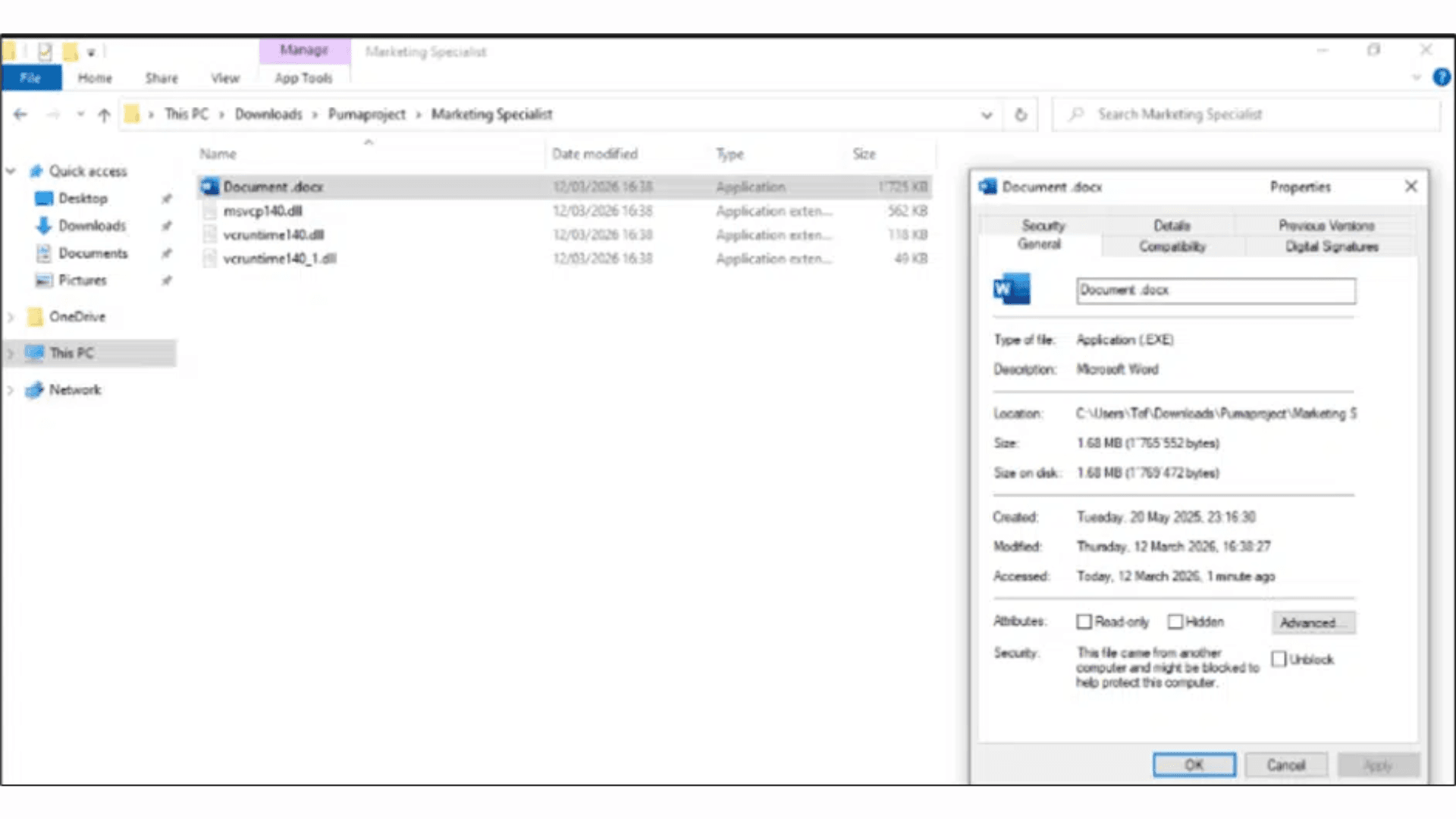

O vetor inicial é um e-mail de phishing, com mensagens que imitam comunicações legítimas. Isso inclui formulários fiscais, documentos jurídicos ou até instaladores do Adobe Photoshop. Um arquivo recorrente nessas campanhas é o Pumaproject.zip. Ao ser aberto, a armadilha é acionada.

A execução do malware segue uma abordagem em camadas para evitar detecção. O PXA cria uma pasta oculta chamada “Dots” no sistema infectado e usa a senha shodan2201 para descompactar seus componentes mais perigosos.

Para dificultar ainda mais a identificação, renomeia seus arquivos principais como svchost.exe, um processo legítimo do Windows, presente em qualquer máquina. Assim ele se camufla entre os processos normais do sistema. Para um observador casual, o computador parece funcionar normalmente.

A persistência é garantida via registro do Windows: o malware adiciona uma entrada que o faz reiniciar automaticamente a cada boot da máquina, garantindo que a infecção sobreviva mesmo após o computador ser desligado e religado.

O que está sendo roubado

O foco do PXA Stealer são credenciais e ativos financeiros digitais. Uma vez dentro do sistema, o malware coleta senhas salvas em navegadores, chaves privadas de carteiras de criptomoedas, que permitem acesso e transferência de fundos sem necessidade de senha. Além de dados de acesso a plataformas financeiras específicas.

Os dados exfiltrados são organizados internamente com um BOT_ID identificado pelos pesquisadores como Verymuchxbot e enviados aos criminosos via canais do Telegram. O uso do Telegram como infraestrutura de C2 é uma tendência crescente entre grupos de ameaça, por ser de fácil uso e difícil rastreamento.

C2 é a sigla para comando e controle, o canal pelo qual os criminosos controlam o malware e recebem os dados roubados.

Como se proteger

Os especialistas da CyberProof recomendam ceticismo como primeira linha de defesa. Anexos com extensões .zip ou .rar em e-mails que alegam urgência merecem atenção redobrada.

Monitorar conexões de rede em segundo plano para domínios com terminações como .xyz ou .shop pode indicar exfiltração em andamento. Arquivos .vbs ou .js, formatos de script que não costumam aparecer em uso cotidiano, que surgem inesperadamente no sistema também são sinal de alerta.

Acompanhe o TecMundo nas redes sociais. Para mais notícias de segurança e tecnologia, inscreva-se em nossa newsletter e canal do YouTube.