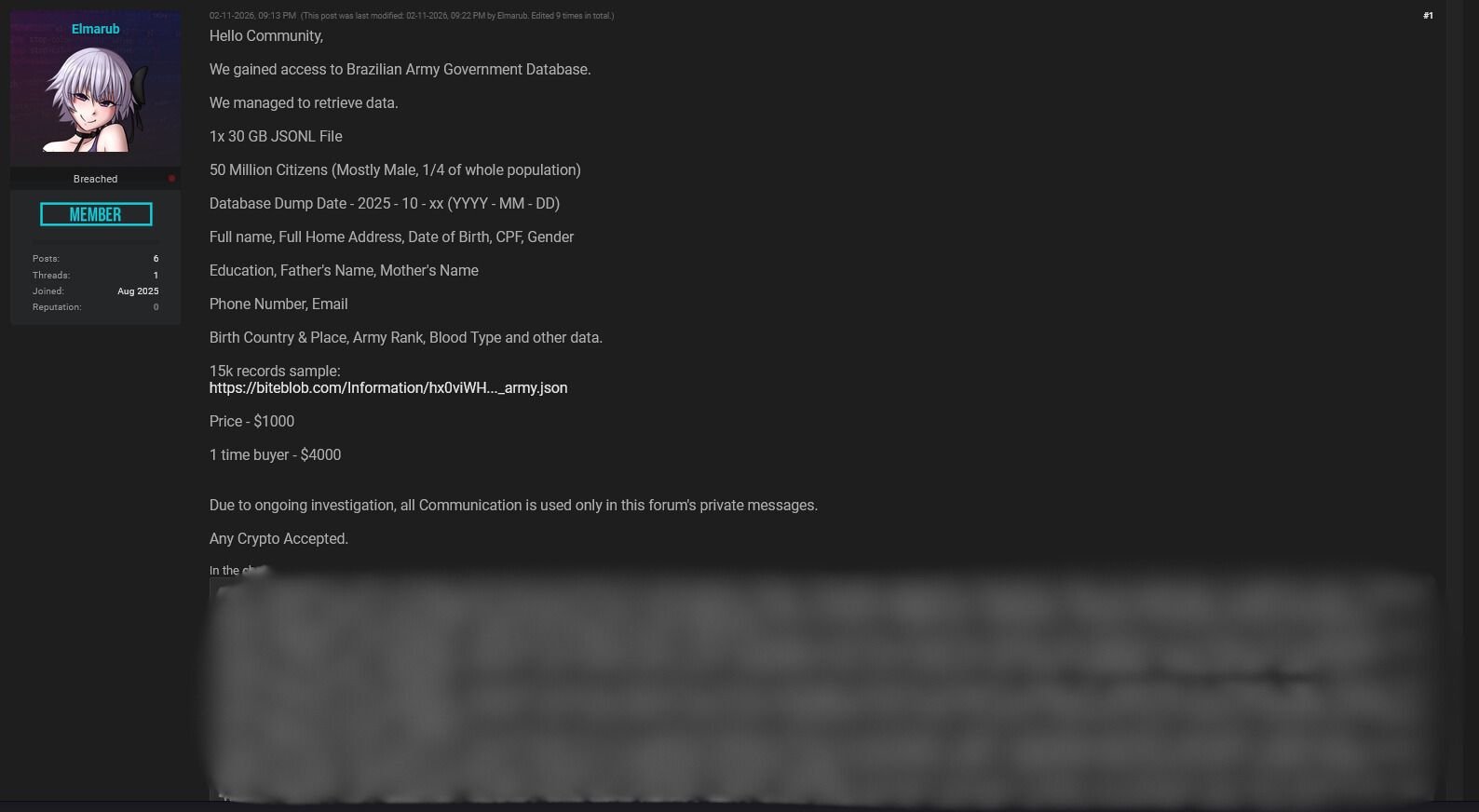

No último mês de fevereiro, um cibercriminoso anunciou a venda de um suposto banco de dados do Exército Brasileiro em um fórum da Dark Web. Publicada sob o usuário “Elmarub”, a oferta incluiria registros de mais de 50 milhões de cidadãos de todo o país. Em nota ao TecMundo, a Corporação afirmou que não identificou indícios de invasão aos seus sistemas.

No texto de anúncio, há poucos detalhes sobre como o suposto banco de dados teria sido obtido. Sem especificar, o cibercriminoso apenas alega que, junto de um possível grupo, conseguiu acesso aos sistemas e extraiu as informações. O resultado da operação seria um arquivo JSONL único de 30 GB, com registros extraídos em outubro de 2025.

Segundo o cibercriminoso, o banco de dados incluiria:

- Nomes completos;

- Endereços;

- Datas de nascimento;

- CPF;

- Gênero;

- Nome dos pais;

- Número de celular;

- Endereço de e-mail;

- Patente militar;

- Tipo sanguíneo e mais.

Pelo conjunto, o cibercriminoso pediu US$ 1.000 por venda, ou US$ 4.000 para a venda exclusiva a um só comprador – cerca de R$ 5.250 e R$ 21.000, respectivamente. Os dados teriam sido verificados pela administração do fórum clandestino, algo que atestaria sua veracidade. Há também uma amostra com 15 mil registros disponíveis para consulta.

Segundo o autor da publicação, Elmarub, todas as “cópias” foram vendidas até a última quarta-feira (4), encerrando o período de venda.

Exército Brasileiro não confirma, mas não nega, extração de dados

Em resposta ao TecMundo, o Exército Brasileiro esclareceu que tomou conhecimento do caso no mesmo dia do anúncio, 12 de fevereiro. Contudo, a partir da amostra compartilhada, não conseguiu confirmar ou negar se os dados foram vazados de seus sistemas.

Ainda no comunicado, o Exército Brasileiro afirmou que nenhum de seus sistemas ou sites foram comprometidos.

Leia na íntegra:

- “ O Centro de Comunicação Social do Exército informa que, o Exército Brasileiro tomou conhecimento, no dia 12 de fevereiro, do anúncio de venda de dados na dark web, supostamente vazados de um de seus sistemas.

Após verificação criteriosa de especialistas, com base na amostra fornecida pelo vendedor/criminoso, não foi possível, até o momento, afirmar ou negar que os dados foram de fato extraídos do Exército, podendo as informações apresentadas pertencerem a qualquer outro banco de dados. Nenhum site ou sistema da Instituição foi comprometido.

Todavia, visando aumentar a capacidade de resiliência e segurança

cibernética, o Exército tem tomado medidas adicionais de segurança de seus sistemas, como reforço de utilização de senhas fortes e duplo fator de

autenticação pelo GOV.BR.O Exército Brasileiro está em constante aperfeiçoamento das regras de

acesso ambiente corporativo. Acessos suspeitos são auditados e analisados criteriosamente.Recentemente, o Controle de Acesso aos sistemas tem sido aperfeiçoado, com parcerias junto à Secretaria de Governo Digital e do Ministério da Gestão e da Inovação em Serviços Públicos.

Atenciosamente,

CENTRO DE COMUNICAÇÃO SOCIAL DO EXÉRCITO

EXÉRCITO BRASILEIRO

BRAÇO FORTE – MÃO AMIGA”

Como o suposto vazamento no Exército pode ter ocorrido?

Mesmo sem sinais de comprometimento nos sistemas ou sites do Exército, ainda é possível que os dados tenham sido vazados por um agente malicioso. Entrando em um campo especulativo, há casos em que a falha explorada é parte da própria organização afetada – algo chamado de ameaça interna.

Para falar sobre esse método de ataque, conversamos com o pesquisador de segurança da ESET Brasil, Daniel Barbosa. Anteriormente, ele participou da reportagem especial do TecMundo sobre o vazamento que atingiu o estado de Pernambuco, auxiliando na análise técnica do banco de dados afetado.

Sobre as ameaças internas, Daniel reforça que são problemas ‘com potencial nocivo muito alto’, independente da origem. “Seja por um funcionário insatisfeito, pessoa aliciada por cibercriminosos ou devido a um ataque que conseguiu se apoderar de um equipamento interno,” ele contextualiza.

Daniel explica que, considerando a estrutura de qualquer empresa, todos os funcionários possuem acesso a algum tipo de informação sensível. Segundo ele, algo que: “ pode prejudicar severamente o ambiente ou até inviabilizar a continuidade do negócio”.

Além de informações operacionais, alguns colaboradores possuem acesso a sistemas e serviços restritos, conforme denota Daniel. “Caso essa pessoa tenha certo nível de conhecimento, ela pode até extrair um banco de dados bastante completo, que poderia ser utilizado para diversos fins maliciosos,” explica.

“Apesar de estarmos habituados a ameaças digitais como ataques de ransomware e trojans de acesso remoto [RATs], não é raro que criminosos procurem aliciar funcionários para ter acesso aos ativos digitais da empresa de forma ainda mais direta,” comenta Daniel.

O especialista da ESET ainda explica que, a depender do comprometimento da ameaça interna, as consequências para as partes afetadas podem ser graves. Segundo Daniel, há o risco natural de tornar sistemas e servidores inoperantes, mas também há sanções “relacionadas às leis de proteção de dados, como a LGPD e a GDPR, com multas tão elevadas que podem impedir que o negócio continue funcionando caso não esteja bem estruturado.”

Voltando ao caso do suposto vazamento envolvendo o Exército Brasileiro, é importante lembrar que não há indícios ou evidências oficiais que apontem para ameaças internas, ou sequer rastros de invasão. A possibilidade de um vazamento interno é tão real quanto qualquer outra, ou até mesmo nenhuma.

Como se proteger de ameaças internas?

Daniel explica que esse tipo de ciberataque costuma mirar em grandes empresas, com alta rentabilidade. No entanto,’apesar disso, ele esclarece que nenhum perfil institucional ou corporativo está completamente a salvo dessas ameaças.

Para o especialista da ESET, a principal forma de prevenção é a conscientização e capacitação dos funcionários em segurança cibernética. “Não é necessário que funcionários se tornem especialistas em segurança, mas é essencial que todos saibam como os criminosos podem abordá-los,” explica Daniel, citando táticas de phishing e aliciamento.

Segundo ele, também é importante que todos os funcionários estejam cientes dos riscos que podem oferecer à empresa ou instituição, caso negligenciem as recomendações. “Trazer essas informações à luz ajuda a reforçar a necessidade de uma postura segura cotidianamente,” reforça Daniel.

Por fim, Daniel recomenda que empresas revisem frequentemente seus processos em busca de pontos de vulnerabilidades. Além disso, é claro, que mantenham soluções de proteção ativas e sempre atualizadas para evitar ataques por meio de softwares maliciosos.

Continue acompanhando o TecMundo e fique atualizado sobre as últimas notícias de cibersegurança.